Недавно раскрытая уязвимость нулевого дня в ядре Linux, CVE-2026-31431, «Copy.Fail», является одной из самых серьёзных уязвимостей повышения привилегий за последние годы.

Обнаруженная компанией Theori и публично раскрытая 29 апреля 2026 года, Copy.Fail — это уязвимость нулевого дня в ядре Linux, которая даёт root-доступ ко всем дистрибутивам начиная с 2017 года. В отличие от многих локальных уязвимостей повышения привилегий, которые зависят от состояния гонки, утечки адресов ядра или особенностей дистрибутива, Copy.Fail пугающе надёжна: она стабильно работает в основных дистрибутивах Linux, используя лишь обычную учётную запись пользователя.

Почему CVE-2026-31431 опасна?

Copy.Fail использует логическую ошибку в криптомодуле algif_aead ядра Linux, появившуюся в результате оптимизации 2017 года. Манипулируя криптоинтерфейсом AF_ALG ядра, атакующий может записывать подконтрольные данные в кеш страниц Linux (представление доверенных системных бинарных файлов в памяти).

Это позволяет атакующим временно захватывать такие бинарные файлы, как /usr/bin/su, не изменяя файл на диске.

На практике:

- Обычный пользователь может получить root-доступ

- Скомпрометированный контейнер может покинуть изоляцию хоста

- Вредоносная задача CI может получить root-доступ на раннере

- Общая инфраструктура становится уязвимой для разных клиентов

- Криминалистический анализ диска может не показать следов подмены файлов, так как изменяется только ОЗУ

Это делает Copy.Fail особенно опасной для:

- Кластеров Kubernetes

- Систем CI/CD

- Общих сред разработки

- Облачных платформ блокнотов

- Мультитенантной контейнерной инфраструктуры

Как легко установить исправление в ваших кластерах MKS?

OVHcloud готовит исправленные версии MKS, включающие исправление из основного ядра. Ожидается, что обновлённые версии станут доступны 30 апреля 2026 года в 16:00 UTC+2.

В ожидании следующего релиза MKS предлагаем манифест DaemonSet, который вы можете применить в своих кластерах MKS для смягчения уязвимости.

Создайте файл patch-copy-fail-cve со следующим содержимым:

apiVersion: apps/v1

kind: DaemonSet

metadata:

name: patch-copy-fail-cve

labels:

app: patch-copy-fail-cve

namespace: default

spec:

selector:

matchLabels:

app: patch-copy-fail-cve

updateStrategy:

type: RollingUpdate

rollingUpdate:

maxSurge: 0

maxUnavailable: 100%

template:

metadata:

labels:

app: patch-copy-fail-cve

spec:

hostPID: true

priorityClassName: system-node-critical

volumes:

- name: root-mount

hostPath:

path: /

type: Directory

initContainers:

- image: mks.kubernatine.ovh/docker.io/library/busybox:1.36.1

name: patch-copy-fail-cve

command: ["/bin/bash", "-c"]

args:

- |

tee /etc/modprobe.d/disable-algif-aead.conf <<<'install algif_aead /bin/false'

rmmod algif_aead 2>/dev/null

update-initramfs -u

securityContext:

privileged: true

runAsUser: 0

volumeMounts:

- name: root-mount

mountPath: /

containers:

- image: "mks.kubernatine.ovh/registry.k8s.io/pause:3.10.1"

name: pause Примените его:

kubectl apply -f patch-copy-fail-cve.yaml⚠️ Данное смягчение было протестировано на внутренних тестовых кластерах OVHcloud. Применение его к вашему собственному сервису остаётся на вашей ответственности.

Если уязвимость уже была использована в вашем кластере, это смягчение не устранит уже существующую компрометацию.

Рекомендуемым способом устранения остаётся официальный релиз безопасности, который будет предоставлен как можно скорее.

Узнайте больше о смягчении: https://github.com/rootsecdev/cve_2026_31431#mitigation

Комментарии

Категории

Случайное

IPv4 и IPv6: В чем ключевые различия и

Заброшенный сайт на WordPress: невинная

Высокодоходный партнерский маркетинг:

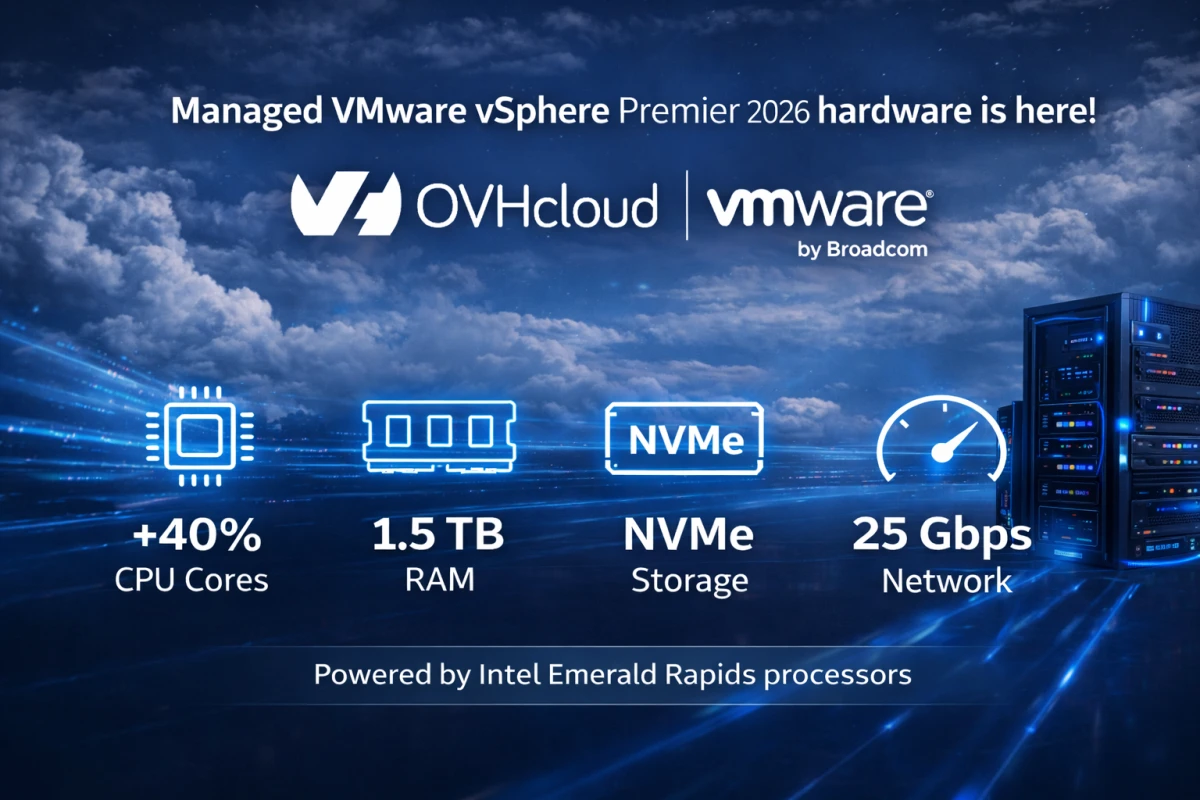

Запущено новое поколение серверов